近一时期来,与信息安全有关的新闻充斥在人们的生活中,“棱镜”引发的波澜尚未平息,心脏起搏器的城池又告失守,最近几天,全球7000多名顶级黑客云集拉斯维加斯“黑帽”大会,两名美国黑客宣布已成功入侵汽车的电脑系统,也许在不久的将来,汽车在行驶中突然加速、方向盘失控、刹车失灵等一幕幕惊险画面,将不再仅仅出现于电影银幕上……

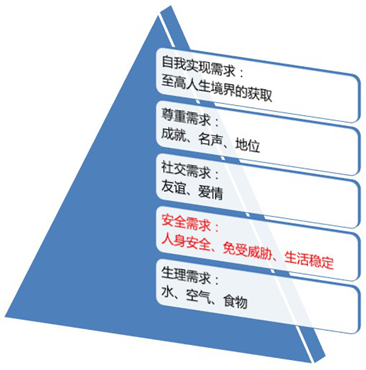

著名社会心理学家马斯洛将人的需求分为五个层次,分别是的生理需求、安全需求、社交需求、尊重需求以及自我实现需求。在当今,社交网络、电子商务、BYOD等新技术已由虚拟世界走入了千家万户的百姓生活,满足着人们工作、生活中各个层次的需要,然而随着一个个信息系统被黑客攻陷,人类的需求也许正回归于对安全感的极度渴望。

人们的需求正回归于对安全感的极度渴望

信息时代,网络作为海量数据的载体,其边界安全问题正受到IT管理者前所未有的关注,安全业界不断推出新技术、定义新概念,当下最具热度的“下一代防火墙(NGFW)”,无疑让所有管理者寄予厚望,而所谓的“下一代”,到底是通过什么样的技术来构建更加安全的网络边界呢?让我们通过这篇文章来共同梳理一下。

安全更上一“层”

防火墙设备由网络层、传输层向应用层演进的理念,已被业界提出多年。由基于IP地址、协议、端口的检测升级至基于用户、应用的检测,犹如警察在追查罪犯时,从体貌特征、衣着打扮到个体DNA鉴别的进化。因此,基于应用层的安全设备可以对流经的数据进行更深入的检查和过滤,也正是由于这样的技术变革,才使得基于用户的应用使能、针对应用的资源分配以及应用内容的过滤成为现实。

下一代防火墙则是一款完全在应用层上构建安全的设备,是一款能够真正能够抵御应用层威胁的安全产品,这是“下一代”与“上一代”之间最显著的差别。也许这样的描述会遭到无数的挑战,有人也许会质疑,难道业界早先定义的UTM、IPS等产品,就完全不能抵御应用层威胁吗?

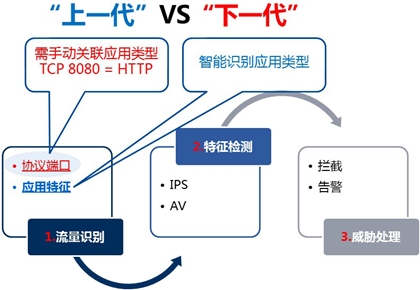

事实看似并非如此,让我们从技术原理上来分析一下。事实上,无论 “上一代”还是“下一代”,一个完整的应用层威胁防御过程,首先是对流量的识别,然后才是基于流量所属的应用类型进行有针对性的威胁检测,最后再按照策略配置将检测到的威胁进行告警或阻断的处理。

流量识别是应用层威胁防御的第一步

为什么首先要对流量进行识别呢?应用层威胁的一个最显著特点是其本身具有特定的协议属性,正如一个Windows上的病毒在Linux系统上根本无法运行,一个针对HTTP协议漏洞的入侵行为,并不能对SMTP协议构成威胁。因此,为避免对流量的盲目检测或漏检,应首先对流量所属的应用类型进行识别,而这一点往往被大家所忽视。

之所以说传统设备并不能全面的应对应用层威胁,是由于它们在流量识别的环节仅简单的基于协议和端口。在配置传统设备时,若流量使用非标端口,管理人员则必须对这样的流量进行手动的应用类型关联,否则流量就极有可能由于未被准确识别而漏检,换言之,攻击行为可以通过使用非标端口,轻松绕过传统设备的检查。而下一代防火墙在流量识别环节,则完全基于应用的协议特征,可完全抛开协议和端口,即便流量使用跳变端口或复用知名端口,下一代防火墙同样能够智能的识别出流量所属的应用类型,进而执行针对相应协议的威胁特征检测。由此可见,“上一代”与“下一代”在流量识别的实现方式上有着巨大的差异,这一点直接影响着应用层威胁的防御能力。

提升威胁检测能力

按照上面的分析,抵御应用层威胁要求设备既能识别应用,又能识别威胁。下一代防火墙解决了应用识别的问题,又是如何来提升威胁识别能力的呢?

对于应用层威胁的识别,业界普遍使用特征码检测的技术,即将威胁特征码收录至设备本地的特征库中,并将流经设备的流量内容与威胁特征码进行比对,假若特征匹配,则设备将判定该流量中存在威胁。不难看出,基于这样的原理,若想提升检测效果,应同时满足两个条件,其一是设备特征库要尽可能收录更全面的威胁特征码,第二则是要保证设备及时的更新特征库以响应最新的威胁。

在当今,应用层威胁已成为黑客攻击的主流方式,其数量与日俱增,传播周期越来越短,这样的特性给传统设备提出了极大的挑战。首先,设备受限于存储空间的大小,往往已无法容纳海量的特征库;其次,随着特征码数量的激增,特征匹配的性能开销及延时都随之增大,使安全设备成为网络性能的瓶颈;最后,设备的特征库很难保证实时更新,这给新出现的威胁留下了足够的攻击时间。

下一代防火墙则正在利用一些新的技术来改善和解决上述问题。例如,利用云计算技术的强大优势,将“云查杀”技术用于下一代防火墙的病毒防护,当有流量流经设备时,设备计算出数据流的摘要值,并将其送至云端检测,云端将流量的摘要值与病毒感染文件的摘要值进行比对后,再将检测结果反馈给本地设备。云查杀与传统的本地查杀技术相比具有极强的技术优越性,首先,云端拥有最丰富的资源,所有已发现的威胁特征都会在最短的时间内被云端收录;第二,依靠云端进行威胁特征匹配,降低了设备的性能开销,可大幅提升设备检测效率;最后,所有流量的摘要值均直接送至云端进行检测,可规避设备本地特征库更新时延带来的风险,对于最新发现的威胁同样能够做到第一时间响应。

病毒云查杀技术

智能主动防御

下一代防火墙由于技术的创新,极大的提升了流量识别和威胁识别的能力,我们是否就真的可以高枕无忧了呢?答案仍然是否定的。

在当今,黑客攻击的目标更加明确,针对性越来越强,一次有预谋的攻击,往往是利用“零日(Zero-Day)”漏洞的定制化攻击,这就意味着在攻击真正发生之前,威胁并不会在网络上大规模的传播,这使得安全厂商几乎不可能在攻击发生之前抓住威胁的特征;另外,新兴威胁的另一个明显特点是具有极强的快速变种能力,而基于特征码的简单匹配在威胁变种后就很难识别出威胁。因此,单纯依靠特征码匹配的技术,已不能全面的应对当今威胁。

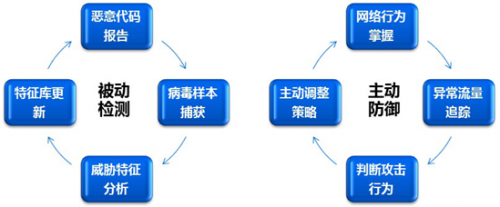

下一代防火墙在安全防御理念上给我们带来了巨大的变革,正逐步从基于威胁的被动检测向基于风险的主动防御过度。我们看到,在下一代防火墙的权威定义中,明确提出其应具备主动防御的能力,能够智能分析、及时发现网络中的异常行为,这就要求设备具有极强的全网可视化能力,能够洞悉网络中的大事小情。

业界对于安全设备可视化技术的提出,同样可以追溯到较早的时间,而传统设备可视化技术的价值,则主要体现在管理、运维和事件溯源上,从某种角度看,对安全防御的直接促进作用并不明显。究其原因,首先,传统设备由于对应用的识别能力较差,其流量日志仅能呈现出单调的IP地址、协议及端口信息,而这些已不足以帮助管理者分析流量的真实情况;第二,传统设备的各功能模块相对独立,各安全功能产生的日志也相对割裂,面对单维度的日志信息,只有少数既了解业务又精通安全的专家能够以人工挖掘的方式发现异常,技术门槛过高且效率极低;第三,传统设备提供的报表只是对数据的简单统计,并不能为管理者进行安全策略调整给出建议。

针对这样的问题,下一代防火墙的可视化技术主要做了两方面的革新,首先,能够以用户、应用、内容、威胁等作为基本要素对各种日志信息进行多维度的关联分析,帮助管理者由单一的安全事件了解攻击的完整过程;第二,在统计数据的基础之上,进行智能的大数据挖掘,帮助管理者及时发现异常行为。

基于威胁的被动检测与基于风险的主动防御

网康下一代防火墙,带给用户更安全的安全

网康下一代防火墙是国内首款严格依照下一代防火墙权威定义的产品,因此,在安全防御功能的设计和规划上,完全符合以上对下一代防火墙的特性分析。

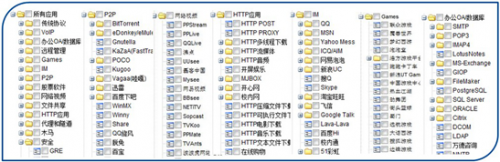

首先,网康科技是一家长期专注网络应用层研究的厂商,目前已经拥有了中国最大的应用识别库,可精确识别3000余种互联网应用,其中包括400余种高风险应用以及700余种移动互联网应用,并且拥有30多种用户识别技术,对应用流量的内容也有着极强的洞察能力。基于以上核心技术,网康下一代防火墙可完全实现针对网络中人、应用、内容的精细控制,更重要的是,依靠强大的应用识别能力,能够准确的识别出流量所属的应用类型,进而精确匹配相应的应用层威胁特征。

网康拥有中国最大应用识别库

第二,网康科技在下一代防火墙设备上率先使用病毒云查杀技术。云端收录的病毒文件样本数高达亿级,是传统设备本地病毒库的6~7倍;检测效率大幅提升,是传统设备查杀性能的5~10倍;并且避免了设备更新时延带来的风险,病毒、木马文件的有效查杀率高达99%。

第三,网康下一代防火墙提供了智能、便捷的可视化界面,提供了多维度的关联分析能力,在操作界面上通过一系列简单的鼠标点击,即可完成数据的深度钻取,将攻击行为一览无余;同时,基于人、应用、内容、威胁进行多维度的统计,在此基础上以基线对比的方式呈现网络流量变化趋势,帮助管理员及时的发现异常行为。

网康下一代防火墙全网可视化界面

依靠以上几点核心技术,网康下一代防火墙大幅提升了对已知威胁的识别能力,并且结合主动防御的特性,对未知威胁及时发现、主动预警,构建出更加安全的网络边界。